想象一下:你家防盗门装的是玩具塑料锁,小偷用一根牙签就能捅开——这就是弱口令在数字世界的危险写照。2023年Verizon报告显示,80%的黑客入侵始于弱口令破解,而修复成本高达每次泄露435万美元。

⚠️ 一、弱口令的三大致命形态

1. “123456”式密码

原理:如同用“000000”当保险箱密码,黑客用字典攻击(预装10亿常见密码库)秒破。

案例:2022年北航学生信息泄露,攻击者用弱口令库破解教务系统,盗取6万条学籍数据。

2. “姓名+生日”组合

原理:社交媒体暴露的个人信息(如朋友圈生日照)成为黑客的社工素材库。

案例:2023年某明星iCloud私照泄露,黑客用其宠物名+出生年份(1987)成功登录。

3. 全平台通用密码

原理:一个网站被“拖库”(数据库被盗),所有账号连锁沦陷,称为撞库攻击。

案例:2019年拼多多用户遭盗刷,因用户在其他泄露网站(如CSDN)使用相同密码。

🔓 二、弱口令如何被攻破?黑客的四大工具

| 攻击手段 | 运作方式 | 破解速度 |

|---|---|---|

| 暴力破解 | 尝试所有字符组合(如a-z,0-9) | 6位纯数字≈1分钟 |

| 字典攻击 | 调用10亿级常用密码库轮询 | 80%弱口令≈10秒 |

| 彩虹表 | 预计算密码哈希值反向查询 | 未加盐密码≈即时破解 |

| 钓鱼键盘记录 | 诱导输入密码后窃取(如假登录页) | 用户输入即得手 |

💡 反直觉真相:密码“P@ssw0rd!”看似复杂,但因被收入黑客字典库,安全性不如“西瓜奶茶香菜” 这类随机词组合。

🛡️ 三、个人用户:四步打造“防弹密码”

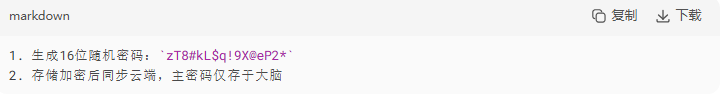

1. 用密码管理器解放大脑

工具推荐:Bitwarden(免费开源)、1Password(多设备同步)

操作示范:

2. 启用多因素认证(MFA)

双保险方案:

物理密钥(YubiKey) > 认证APP(Google Authenticator) > 短信验证码

警惕:2024年新型攻击可劫持短信验证码,优先选用APP/硬件密钥

3. 短语密码:用句子代替字符

弱密码:

Summer2024!→ 破解时间:2小时强短语:

草莓冰淇淋讨厌下雨天!→ 破解时间:3亿年

(注:包含大小写/符号更佳,如StrawberryIceCream恨RainyDay!)

4. 定期检查密码暴露情况

免费工具:

Have I Been Pwned:输入邮箱查泄露记录

Chrome密码安全检查:自动扫描已存密码强度

🏢 四、企业系统:三道防线堵死弱口令

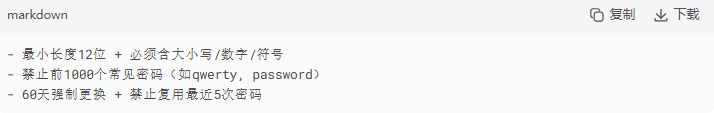

防线1:技术强制——让弱口令无法存活

策略配置:

案例效果:某银行部署后,暴力破解成功率从71%降至0.3%

防线2:动态防护——给攻击者设路障

智能风控:

登录失败5次 → 锁定账号30分钟 + 短信告警

异地登录 → 强制二次验证(如人脸识别)

反钓鱼方案:

员工登录内部系统时,页面显示预存个人图标(如自定义的彩虹图),防伪造登录页

防线3:持续教育——让员工成为“人肉防火墙”

渗透测试实战:

向员工发送钓鱼邮件:“点击领取端午福利”

点击者自动记录,需参加安全培训

数据对比:某电商企业演练后,钓鱼点击率从35%降至4%

🔬 五、技术前沿:密码的替代方案

1. 生物识别2.0

静脉图谱认证:扫描手指血管分布(比指纹更难伪造)

行为特征识别:根据打字节奏/鼠标移动习惯验证身份

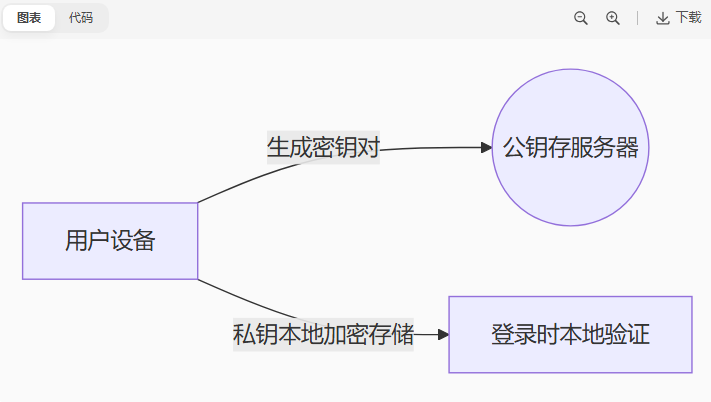

2. 无密码革命(FIDO标准)

运作原理:

优势:苹果/微软/谷歌已支持,彻底告别密码记忆与输入

🧰 全民弱口令防御工具包

| 对象 | 必做事项 | 免费工具推荐 |

|---|---|---|

| 个人用户 | 1. 启用密码管理器+短语密码 2. 关键账号绑定MFA |

Bitwarden, Google Authenticator |

| 中小企业 | 1. 部署账号锁定策略 2. 禁用默认账户 |

Microsoft LAPS(本地密码管理) |

| 大型企业 | 1. 建设统一身份认证(IAM) 2. 定期红蓝对抗 |

Okta, Azure AD |

🔐 终极提醒:弱口令是黑客最爱的“后门钥匙”,而防御的核心在于——让密码复杂到你自己都记不住,却让机器牢牢守护它。