上网行为安全概述

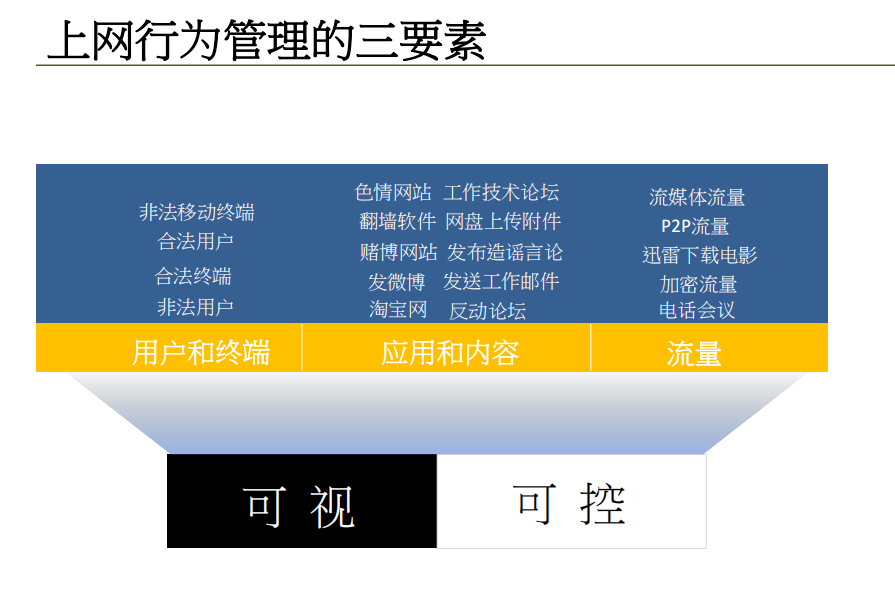

- 监控 / 审计( “可视” ):对用户和终端(如区分非法和合法用户、终端)、应用和内容(识别各类网站、应用使用情况)、流量(掌握不同流量类型和使用行为)进行全方位的监测和记录,以实现对上网行为的可视化呈现,便于事后审计和追溯。

- **控制( “可控” ):依据监控 / 审计获取的信息,对上网行为进行管控。**比如禁止访问色情、赌博、反动网站等不良应用和内容;对非法移动终端、非法用户的接入进行限制;对迅雷下载电影、P2P 流量等可能占用大量网络资源的行为进行合理调控

一 上网行为安全背景

- 网络的发展与普及正在改变人们的工作和生活方式;

- 互联网正逐步成为重要的生产资料,组织业务正逐渐向互联网迁移;

- 互联网是一把”双刃剑”,缺乏管理的互联网络带来了诸多问题。

互联网看不见也摸不着

- 看似正常的上网行为,实际上隐藏着巨大的“看不见管不住”风险

不断出现新的挑战

- 互联网新应用层出不穷

- 移动互联网和无线让环境更加复杂

- 各类新技术让应用的识别与管控更困难

带宽滥用

- 现 象

- 上网体验差,分支机构与总部间数据交互慢;

- 语音、视频会议系统断断续续;

- 邮件发送、资料下载受严重影响;

- 员工抱怨网络环境,核心业务无法保障,IT部门屡遭投诉,部门绩效受到影响

- 分 析

- P2P、流媒体等流量占用了70%以上的带宽;

- 带宽缺乏合理划分与分配措施;

- 单纯扩容带宽,治标不治本

上网难监管

现 象

企业办公室沦为免费网吧,办公效率低;

政务人员上班时间网络聊天、炒股、网游,遭暗访曝光,影响单位形象;

学校电子阅览室,学生使用IM聊天、看在线视频、网游,影响学习

分 析

用户上网权限缺乏管理;

互联网应用泛滥、复杂、更新快等加大管理的困难性;

移动应用快速增长,增加管理难度

信息泄露

现 象

- 高层领导的邮件信息、公司研发代码等重要信息泄漏;

- 公司经营决策、内幕消息被竞争对手提前知晓。

分 析

上网授权缺失,用户肆意上网,为网络泄密提供了通道;

主动外发信息泄密,或被黑客远程控制而被动泄密并存;

泄密后无据可查,责任难追究,难以形成威慑

网络违法

现 象

天涯、百度贴吧等已经成为网络造谣、人身攻击的重灾区;

肆意外发反动、赌博、色情信息,遭受法律追究;

流行的自由门、无界浏览器等代理翻墙软件,绕过公司管理。

分 析

上网监管缺失,用户肆意上网;

Web2.0使每人都成信息发布者;

缺乏日志记录,无法举证追踪

安全威胁

现 象

无杀毒软件、具有安全隐患的终端肆意上网,极易感染威胁;

访问看似正常的网页,却可能因此感染木马、恶意插件;

已感染威胁,用户不知晓;甚至爆发病毒、ARP欺骗等大问题。

分 析

管理制度如同空文,缺乏技术监督导致执行效果差;

互联网威胁越来越多、隐蔽和感染技术越来越先进;

限于成本原因,网络中没有部署安全设备

二 上网行为安全需求

- 上网行为管理三要素:用户和终端、应用和内容、流量,是开展上网行为管理的核心维度。

- 各要素涵盖内容

- 用户和终端:需区分非法移动终端、合法用户、合法终端、非法用户,明确接入网络的主体合法性 。

- 应用和内容:涉及色情网站、翻墙软件等违规内容,也有工作技术论坛、工作邮件等工作相关及淘宝网等普通应用,要管控不良信息与合规应用的边界 。

- 流量:包含流媒体、P2P、加密流量等多种类型,还有迅雷下载电影、电话会议等具体行为产生的流量,需关注流量合规性与对网络资源的占用 。

- 管理目标:实现 “可视”(清晰掌握三要素情况 )与 “可控”(能有效规范、约束上网行为 ),保障网络环境安全、有序、高效

1 用户认证

- 目 的

- 确立上网用户身份,验证其合法性;

- 以该信息作为用户标识,对用户的上网行为进行控制及审计;

- 获取用户的手机号,微信号等为企业营销提供高质量营销对象。

- 功 能

- IP/MAC绑定;

- 本地用户名-密码认证;

- 第三方服务器认证;

- DKEY双因素认证;

- 单点登录;

- 短信认证/微信认证。

- 终端类型识别

2 网页过滤

目 的

- 过滤非法、不良网站,避免法律风险;

- 过滤游戏、赌博、购物、在线视频等网站,提高员工工作效率;

- 过滤恶意网页,保障上网安全;

过滤

- 千万级URL识别库;

- URL智能识别系统;

- URL云共享;

- 自定义URL;

- 恶意网址过滤

3 应用控制

目 的

- 封堵IM聊天、炒股、游戏、下载、在线视频等应用,规范上网行为, 提高员工工作效率;

- 封堵代理、翻墙软件,规避不当上网行为带来的法律风险;

- 封堵邮件,防止敏感信息泄露

功 能

应用特征识别库;

应用管理标签化;

精细化管控;

防代理防共享

4 流量管理

目 的

根据业务类型进行带宽限制或保障,保证核心业务畅通运行;

灵活分配带宽资源,实现动态调整,提高带宽利用率

功 能

- 基于用户/用户组/应用/网站类型的流控;

- 多级父子通道;

- 动态流控;

- P2P智能流控;

- 流控黑名单

5 行为审计

目 的

记录内网用户的上网行为,一旦发生网络违法违规事件可作为追查证据;

统计用户的上网时间、应用流量、应用分布等,为企业决策提供依据;

记录内网安全事件,帮助管理员发现安全威胁。

功 能

网页访问审计;

邮件审计;

IM聊天应用审计;

外发文件审计;

微博、论坛发帖等

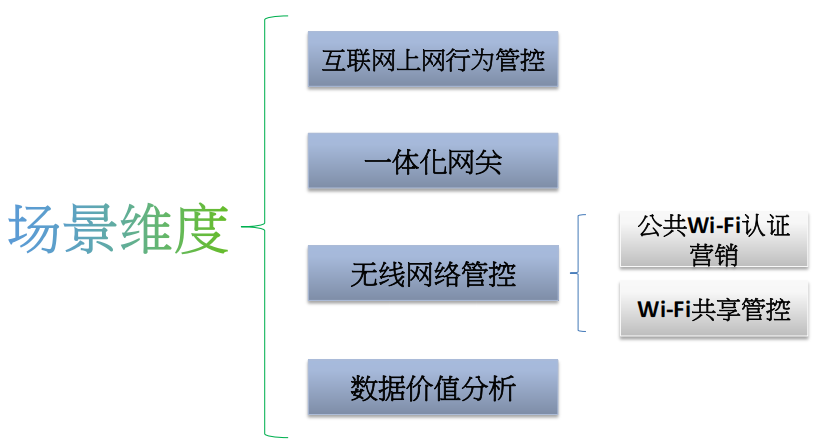

三 上网行为管理的应用场景

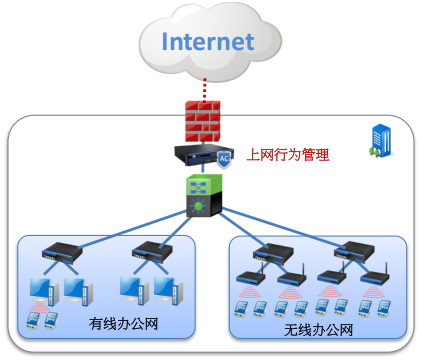

1 互联网上网行为管控

目标客户

- 全行业,只要有互联网出口

客户需求

员工随意使用互联网,需要网页过滤和应用封堵,提高员工工作效率;

上网体验差,需要控制带宽流量,保障核心业务畅通;

上网行为审计,满足公安部82号令;

具体方案

路由或网桥模式部署

URL过滤+应用封堵

动态流控+P2P智能流控

基于网站、邮件、论坛、微博、IM等内容审计以及灵活的报表呈现

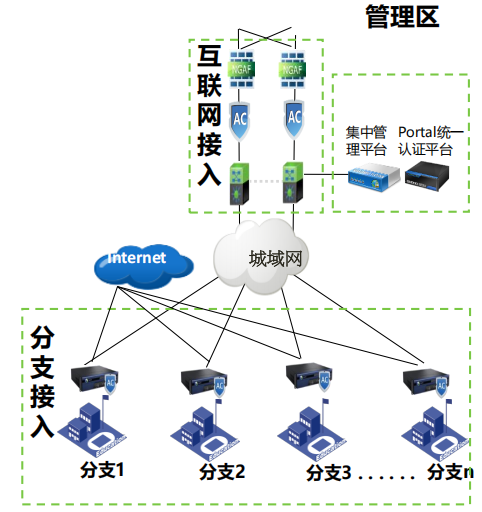

2 一体化网关

目标客户

- 多分支的企业、政府、金融等

客户需求

分支和总部之间需要IPSEC组网;

2、分支需要管控上网行为;

3、需要有上网行为审计,满足公安部82号令;

4、分支需要基础的防火墙防护

方案价值

节省投资,一体化网关,轻松满足组网、安全、行为管控需求

全面审计,满足公安部门的监管要求

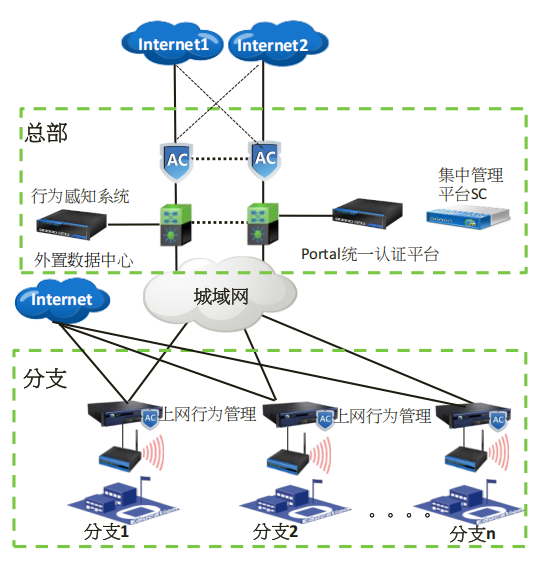

3 无线Wi-Fi管控营销

客户需求

- 分支的Wi-Fi接入做集中认证

- 需要多种认证方式和界面,满足不同场

- 需要推广微信公众号

- 要满足82号令审计要求

具体方案

- 用户认证前,用浏览器访问任意网站

- 无线控制器发现用户没有通过认证,重定向到Portal服务器

- 在Portal服务器上进行认证,短信、微信等多种认证方式。

- 通过认证,正常访问网络

- 审计并将日志汇总至总部

- 行为感知系统展示全网上网态势

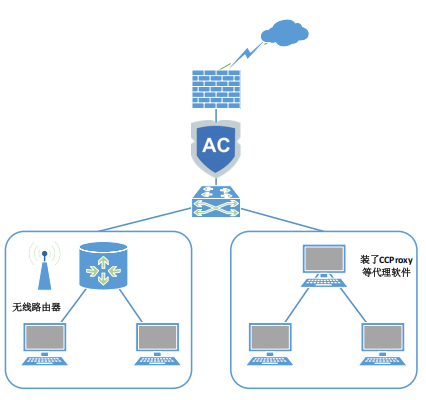

4 无线防共享上网

客户需求

- 企业和政府:私接Wi-Fi容易暴露内网,因此需要禁止共享上网行为,避免共享接入的用户绕开企业的上网权限控制和上网行为监控。

- 高校:运营商承建高校的校园网,学生寝室内无线共享网络,影响运营商宽带开户率及收益

具体方案

- 设备以网关或网桥模式部署在出口主干线路上,检测发现共享行为后,依据策略告警并阻断共享上网行为

技术优势

- 漏判率低、误判率低

5 全网上网态势分析

客户需求

多分支网络复杂难管理

全网上网现状不可视

应用价值

- 汇总实时数据,在总部统一呈现上网现状及安全现状

目标客户

- 教育局(教育城域网)、多分支的企业、垂直体系的政府单位(公安、武警等)