在微服务架构的宏大图景中,Istio服务网格如同一位精巧的交通指挥官,它不仅确保了服务间通信的顺畅无阻,还通过先进的熔断与限流机制,为系统的稳定性筑起了一道坚固的防线。接下来,让我们一窥Istio如何在不改动服务代码的前提下,优雅地实现这些关键功能。

一、熔断机制:服务的守护神

原理浅析

想象一下,服务A频繁调用服务B,但服务B因某些原因开始出现延迟或错误。如果不加以控制,服务A可能会因等待响应而耗尽资源,进而影响到整个微服务生态系统。此时,Istio的熔断机制便发挥了作用。它通过Envoy Sidecar代理,在服务间建立了一个智能的“保险丝”,一旦监测到服务B的调用失败超过预设阈值(比如连续5次错误响应),就会“熔断”这条调用链路,转而快速返回一个错误响应,从而保护服务A不受影响。

架构示意

Istio实现

apiVersion: networking.istio.io/v1alpha3

kind: DestinationRule

metadata:

name: my-service-circuit-breaker

spec:

host: my-service

trafficPolicy:

outlierDetection:

consecutiveErrors: 5

interval: 10s

baseEjectionTime: 30s

maxEjectionPercent: 10

这段配置意味着,istio将每10秒钟请求一次mys-service,如果my-service连续5次请求失败,它将被从负载均衡池中移除30秒,且最多10%的服务实例会被同时隔离,以防止雪崩效应。

二、限流:流量的调控阀

功能阐释

限流旨在避免服务在短时间内被大量请求淹没。试想,一次营销活动突然让某个服务的访问量激增,若无适当控制,服务可能迅速达到处理极限,导致响应缓慢甚至服务中断。Istio允许你为每个服务设置请求速率上限,确保即使面对突发流量,服务也能从容应对。

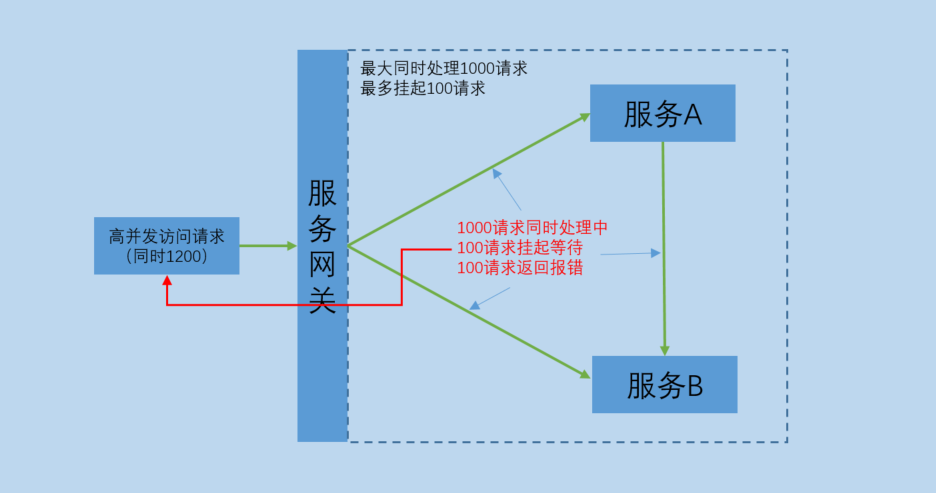

架构示意

Istio实现

apiVersion: networking.istio.io/v1alpha3

kind: DestinationRule

metadata:

name: my-service-connection-pool

spec:

host: my-service

trafficPolicy:

connectionPool:

http:

http1MaxPendingRequests: 100

maxRequestsPerConnection: 1000这段配置意味着,istio在处理每个连接时,最大同时处理1000个请求,当请求数超过1000时将会被挂起,最大的挂起数量为100。即同时进行超过1100个的请求将会出现请求失败,从而实现流量限制的效果。

三、结语

Istio服务网格通过其强大的熔断与限流功能,为微服务架构提供了一套全面的流量治理解决方案。它不仅提升了系统的韧性,还简化了运维复杂度。通过配置相关的服务网格资源,可以快速的实现各微服务的流控与熔断管理。当然,这些只是istio众多强大功能中的冰山一角,在未来的微服务之旅中,Istio无疑将是保障你系统稳定运行的强大伙伴。